Kprobes

Kprobes 允许开发者在内核函数的开始,结束,及任意偏移位置插入代码, 监视内核函数的执行, 并收集参数, 返回值,及运行时间等数据.

概念

- 有2种: kprobes, kretprobes

- 通常使用内核模块来注册 Kprobes, 在模块的 init 代码注册action handler, exit 代码注销;

- register_kprobe 注册在那个内核函数位置注入, 以及要注入的代码块;

- unregister_kprobe 用来注销;

- 可以批量注册/注销 Kprobes;

有些特定的内核函数属于 blacklist, 是不允许插入代码的;

- 可以 probe 的函数列表

/sys/kernel/tracing/available_filter_functions; - 不可以 probe 的:

inline functions&/sys/kernel/debug/kprobes/blacklist

- 可以 probe 的函数列表

简单例子

一个简单的kernel 模块来注册/注销 Kprobes. 传入不同的参数, 可以注入到不同的kernel 代码位置.

文件名 mykprobe.c

#include <linux/kernel.h>

#include <linux/module.h>

#include <linux/kprobes.h>

#define MAX_SYMBOL_LEN 64

static char symbol[MAX_SYMBOL_LEN] = "vfs_write";

module_param_string(symbol, symbol, sizeof(symbol), 0644);

/* For each probe you need to allocate a kprobe structure */

static struct kprobe kp = {

.symbol_name = symbol,

};

#if defined(CONFIG_X86_64)

#define arg0(pt_regs) ((pt_regs)->di)

#define arg1(pt_regs) ((pt_regs)->si)

#define arg2(pt_regs) ((pt_regs)->dx)

#define arg3(pt_regs) ((pt_regs)->cx)

#define arg4(pt_regs) ((pt_regs)->r8)

#define arg5(pt_regs) ((pt_regs)->r9)

#elif defined(CONFIG_ARM64)

#define arg0(pt_regs) ((pt_regs)->regs[0])

#define arg1(pt_regs) ((pt_regs)->regs[1])

#define arg2(pt_regs) ((pt_regs)->regs[2])

#define arg3(pt_regs) ((pt_regs)->regs[3])

#define arg4(pt_regs) ((pt_regs)->regs[4])

#define arg5(pt_regs) ((pt_regs)->regs[5])

#define arg6(pt_regs) ((pt_regs)->regs[6])

#define arg7(pt_regs) ((pt_regs)->regs[7])

#else

#error "Unsupported architecture"

#endif

/* kprobe pre_handler: called just before the probed instruction is executed */

static int __kprobes handler_pre(struct kprobe *p, struct pt_regs *regs)

{

pr_info("<%s> p->addr = 0x%p, ip = %lx, flags = 0x%lx, count = %lu \n",

p->symbol_name, p->addr, regs->ip, regs->flags, arg2(regs));

/* A dump_stack() here will give a stack backtrace */

return 0;

}

/* kprobe post_handler: called after the probed instruction is executed */

static void __kprobes handler_post(struct kprobe *p, struct pt_regs *regs,

unsigned long flags)

{

pr_info("<%s> p->addr = 0x%p, flags = 0x%lx\n",

p->symbol_name, p->addr, regs->flags);

}

static int __init kprobe_init(void)

{

int ret;

kp.pre_handler = handler_pre;

kp.post_handler = handler_post;

ret = register_kprobe(&kp);

if (ret < 0) {

pr_err("register_kprobe failed, returned %d\n", ret);

return ret;

}

pr_info("Planted kprobe at %p\n", kp.addr);

return 0;

}

static void __exit kprobe_exit(void)

{

unregister_kprobe(&kp);

pr_info("kprobe at %p unregistered\n", kp.addr);

}

module_init(kprobe_init)

module_exit(kprobe_exit)

MODULE_LICENSE("GPL");同目录的 Makefile 文件:

obj-m += kprobe.o

tag ?= `uname -r`

KDIR := /lib/modules/${tag}/build/

all:

make -C $(KDIR) M=$(PWD) modules

clean:

make -C $(KDIR) M=$(PWD) clean编译并加载模块

$ make all

$ sudo insmod cprobe.ko查看结果

$ tail -f -n 10 /var/log/syslog

Jul 12 11:46:18 supra kernel: [64756.049707] <vfs_write> p->addr = 0x000000007d821bae, flags = 0x293

Jul 12 11:46:18 supra kernel: [64756.049736] <vfs_write> p->addr = 0x000000007d821bae, ip = ffffffffafd7b621, flags = 0x293, count = 478

````

### 卸载模块$ sudo rmmod kprobe

# kprobe 结构体定义

参见: https://github.com/torvalds/linux/blob/master/include/linux/kprobes.h#L60struct kprobe {

struct hlist_node hlist;

struct list_head list;

unsigned long nmissed;

kprobe_opcode_t *addr;

const char *symbol_name;

unsigned int offset;

kprobe_pre_handler_t pre_handler;

kprobe_post_handler_t post_handler;

kprobe_opcode_t opcode;

struct arch_specific_insn ainsn;

u32 flags;};

# 定义插入位置

1. 通过 `symbol_name`;

2. 通过 `addr`:

要么通过 `symbol_name` 要么通过 `addr`. 上面的例子中使用 `symbol_name`, 如果要替换成 `addr`, 方法如下:

1. 通过查找 `/proc/kallsyms` 定位地址:cat /proc/kallsyms | grep vfs_write

ffffffffafd7b620 T vfs_write

```- 替换结构体

.addr = ffffffffafd7b620

通过 (

symbol_name|addr) +offset.addr = ffffffffafd7b620, .offset = 5,

how it works

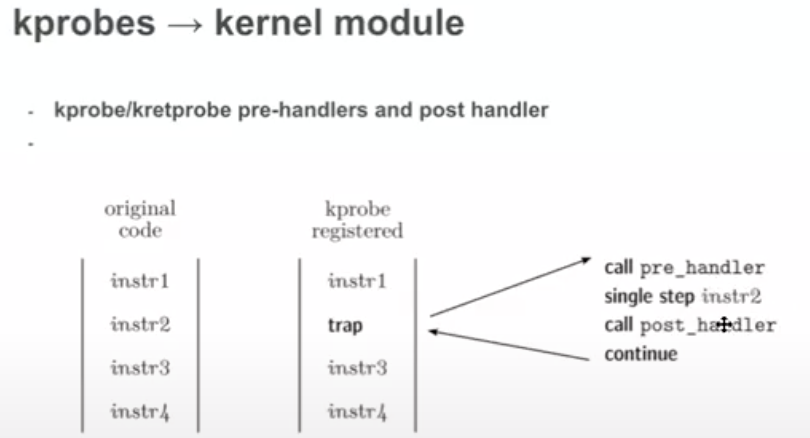

如下图, 把指定位置处的指令替换成 trap(0x03), 然后引导到新构建的代码块, 里面包含 pre_handler, 原指令,post_handler.